Microsoft Teams: posible vector para entrega de Malware

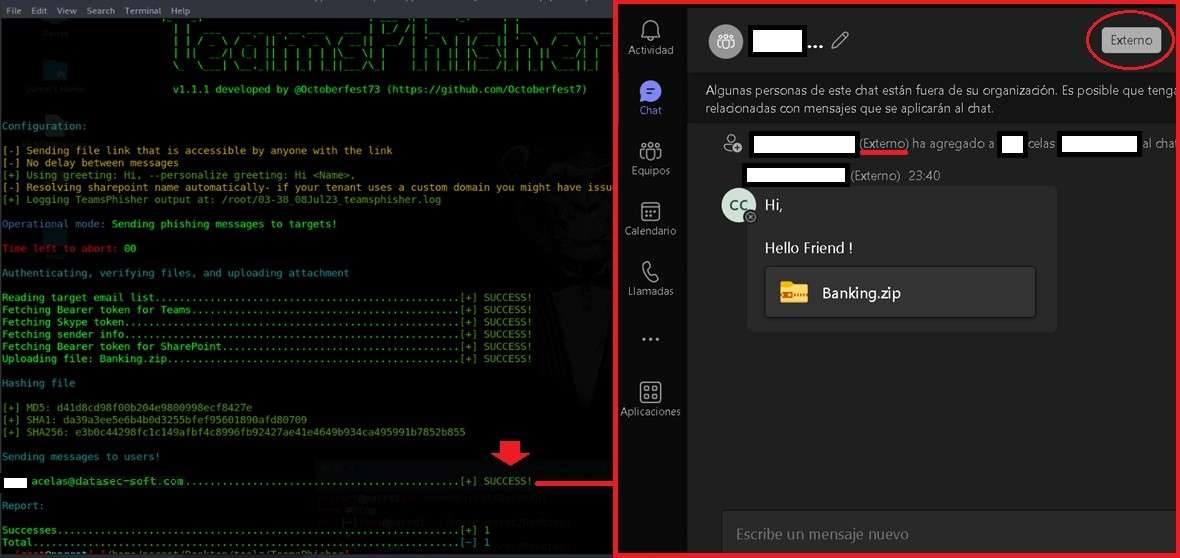

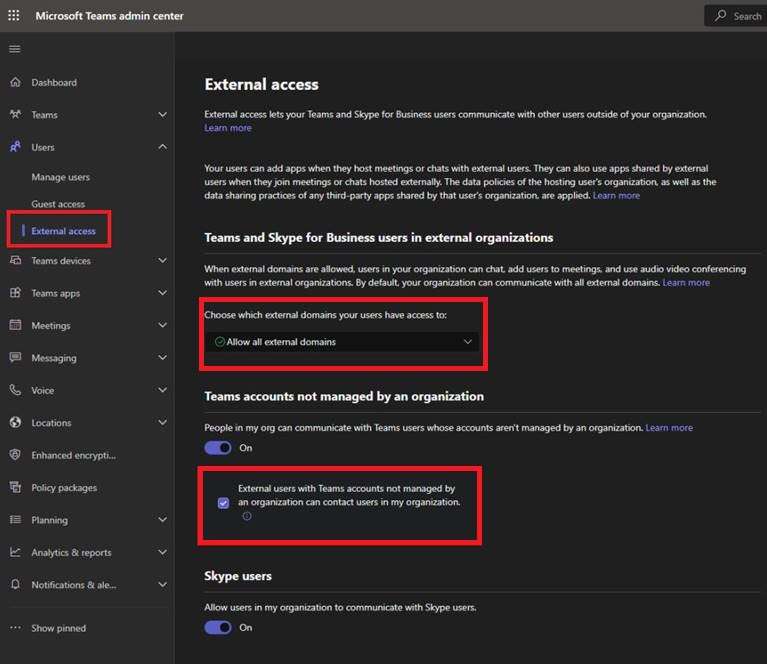

Un nuevo tipo de ataque se ha detectado en Microsoft Teams. Una plataforma ampliamente reconocida para la colaboración empresarial, está siendo utilizada como un vector para la entrega de malware mediante campañas de phishing. Una de estas herramientas destacadas es «TeamPhisher«. Esta herramienta, explota una vulnerabilidad tipo IDOR en Teams, manipula las solicitudes HTTP POST y combina características de otra herramienta llamada “TeamsEnum”, para automatizar el envío de mensajes y archivos adjuntos maliciosos desde cuentas externas a las organizaciones, sin la autorización del destinatario. Su método de operación se basa en aprovechar configuraciones predeterminadas o poco rigurosas de Microsoft Teams, lo cual permite que un atacante o usuario malintencionado externo a la organización envíe mensajes y archivos no deseados. TeamPhisher es usado para la entrega de un archivo infecto en el marco de una Prueba de Concepto (PoC) exitosa. Es importante reconocer que los ataques de phishing a través de Teams pueden tener mayores tasas de éxito en comparación con el correo electrónico debido a algunos factores: Como respuesta a esta amenaza, las organizaciones deben implementar medidas para protegerse y mitigar los riesgos. Un paso fundamental consiste en ajustar la configuración y los permisos en Microsoft Teams para limitar el «Acceso Externo». Esto implica trabajar con la configuración de identidades externas y colaboración en Azure Active Directory (Azure AD). De esta manera, se puede restringir y controlar el acceso externo a Microsoft Teams, SharePoint y OneDrive, brindando protección contra amenazas externas. Además, es posible establecer restricciones en la colaboración, limitando a qué dominios se pueden enviar invitaciones y permitiendo o denegando invitaciones solo a dominios específicos. Esto permite un control más preciso sobre quiénes pueden interactuar con la organización a través de Microsoft Teams. A nivel de SharePoint y OneDrive, los administradores pueden ajustar la configuración de uso compartido externo. En proyectos de alto riesgo, se recomienda restringir el uso compartido a dominios específicos y deshabilitar la capacidad de los miembros para invitar a invitados. En resumen, Microsoft Teams es una valiosa herramienta para la colaboración y comunicación en las organizaciones. Sin embargo, es importante tener en cuenta que también puede representar un riesgo potencial como canal para la entrega de malware. Por lo tanto, se recomienda tomar medidas necesarias para mitigar estos riesgos. Una acción clave es ajustar la configuración y los permisos en Microsoft Teams, de manera que se restrinja el acceso externo y se establezcan restricciones adecuadas en la colaboración. Además, es fundamental promover una cultura de ciberseguridad entre los colaboradores. Finalmente, es importante recordar que ninguna medida de seguridad es infalible. Por lo tanto, al implementar estas acciones, las organizaciones podrán fortalecer su postura de seguridad y protegerse de posibles ataques de phishing y la propagación de malware a través de la plataforma de Microsoft Teams. Microsoft Teams: posible vector para entrega de Malware

21/07/2023

Esto ha sido posible gracias al desarrollo de nuevas herramientas y actualizaciones diseñadas específicamente para evadir los mecanismos de seguridad de la plataforma.